Resultados de la búsqueda

Appearance

Para más opciones de búsqueda, vea Ayuda:Búsqueda.

- En criptografía, un ataque de intermediario[1] (en inglés: man-in-the-middle attack, MitM o Janus) es un ataque en el que se adquiere la capacidad de…9 kB (1098 palabras) - 03:38 26 abr 2024

- En criptoanálisis y seguridad informática, el descifrado de contraseñas o password cracking es el proceso de recuperación de contraseñas que se han almacenado…17 kB (2099 palabras) - 14:25 20 abr 2024

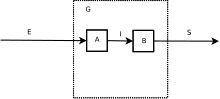

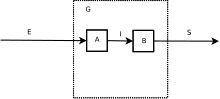

El ataque por encuentro a medio camino, también conocido por su término inglés meet-in-the-middle o por sus siglas en inglés MITM, consiste en aprovechar…9 kB (1297 palabras) - 08:16 20 ene 2024

El ataque por encuentro a medio camino, también conocido por su término inglés meet-in-the-middle o por sus siglas en inglés MITM, consiste en aprovechar…9 kB (1297 palabras) - 08:16 20 ene 2024- Un ataque de diccionario es un método de cracking que consiste en intentar averiguar una contraseña probando todas las palabras del diccionario. Este tipo…3 kB (454 palabras) - 21:13 7 dic 2023

- Un ataque de cumpleaños (o, en inglés, birthday attack) es un tipo de ataque criptográfico que se basa en la matemática detrás de la paradoja del cumpleaños…10 kB (1197 palabras) - 14:08 28 may 2023

- El criptoanálisis diferencial es una forma general de criptoanálisis aplicable principalmente a cifrado por bloques, pero también de cifrado de flujo y…10 kB (1466 palabras) - 08:11 11 abr 2024

- En seguridad informática, un ataque de canal lateral es un ataque basado en información obtenida gracias a la propia implementación física de un sistema…24 kB (3158 palabras) - 04:42 1 dic 2023

- El método Kasiski es un método de criptoanálisis (un ataque criptográfico) al cifrado de Vigenère (1586). Dicho método debe su nombre al oficial prusiano…1 kB (206 palabras) - 17:55 27 ene 2024

- Las tablas arcoíris o tablas Rainbow son tablas de consulta que ofrecen un compromiso espacio-tiempo para obtener claves en texto simple a partir del resultado…7 kB (974 palabras) - 03:21 12 jul 2022

- Duqu es un conjunto de malware (software malicioso) para ordenador descubierta el 1 de septiembre de 2011, se cree que está relacionado con el gusano Stuxnet…11 kB (1344 palabras) - 18:16 31 ene 2024

- CryptoLocker es un ransomware tipo troyano dirigido a computadoras con el sistema operativo Windows que se extendió a finales de 2013. CryptoLocker se…12 kB (1380 palabras) - 07:06 12 abr 2024

- En criptografía una clave débil es aquella que, cuando es usada con un algoritmo de cifrado específico, hace que dicho algoritmo funcione de alguna manera…5 kB (774 palabras) - 14:10 9 ene 2024

- La deriva de reloj se refiere a varios fenómenos relacionados debido a los que un reloj no marcha exactamente a la misma velocidad que otro, lo que significa…7 kB (873 palabras) - 22:01 28 ene 2021

- El Índice de coincidencia es un método desarrollado por William F. Friedman, en 1920, para atacar cifrados de sustitución polialfabética con claves periódicas…1 kB (158 palabras) - 14:50 27 ene 2024

- BREACH (un acrónimo de Reconocimiento de Browser y exfiltración mediante Compresión adaptable de hipertexto) es un exploit de seguridad HTTPS cuando se…4 kB (504 palabras) - 14:58 26 ago 2022

- El ataque POODLE (del inglés "Padding Oracle On Downgraded Legacy Encryption") es un exploit man-in-the-middle que aprovecha Internet y la característica…14 kB (1577 palabras) - 06:36 25 feb 2024

- CRIME ("Compression Ratio Info-leak Made Easy" o filtración de información de ratio de compresión hecho fácil) es un exploit de seguridad contra cookies…6 kB (730 palabras) - 01:03 7 oct 2021

- Regin es un sofisticado malware revelado por Kaspersky Lab[1] y Symantec en noviembre de 2014 cuyos blancos son usuarios específicos de computadoras basadas…9 kB (919 palabras) - 17:22 19 oct 2023